AMD делает ставку на openSIL: открытые прошивки для серверов и Confidential Computing

AMD постепенно меняет подход к серверным прошивкам. На конференции FOSDEM инженеры компании 3mdeb показали, как инициатива openSIL может заменить закрытые компоненты и приблизить серверы EPYC к по-настоящему открытой и проверяемой инфраструктуре — особенно в сценариях Confidential Computing.

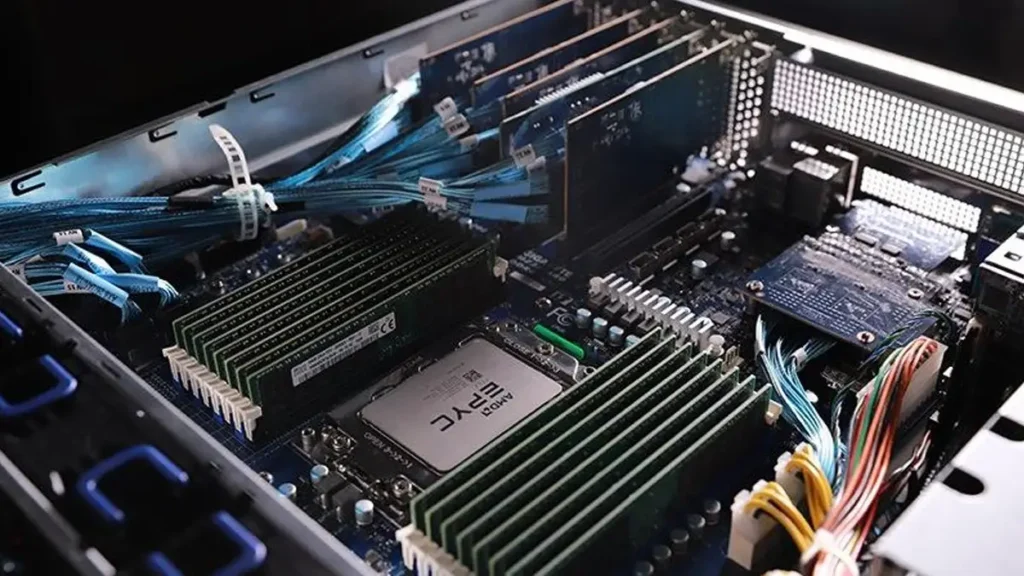

Я слежу за темой open-source прошивок уже не первый год, и в этот раз речь идёт не о концептах или презентациях на слайдах. Команда 3mdeb продемонстрировала рабочую систему: серверная плата на базе AMD EPYC, которая загружается с Coreboot и openSIL, без классического AGESA.

Если коротко: AMD допускает вариант, при котором инициализация процессора может быть полностью открытой. Для серверного рынка это почти революция.

Что именно показали на FOSDEM

Инженеры 3mdeb рассказали о своей работе над openSIL — открытым стеком инициализации кремния, который в перспективе должен заменить AGESA. По планам AMD, openSIL станет зрелым решением к эпохе Zen 6, но уже сейчас существуют рабочие прототипы для Zen 4 и Zen 5.

Важно, что разработка ведётся не на абстрактных reference-платах, а на серийной серверной платформе — GIGABYTE MZ33-AR1 с процессорами EPYC 9005 (Turin). Плата уже способна загружаться с Coreboot и openSIL, а в дальнейшем планируется полноценная поддержка OpenBMC.

Речь идёт не о «минимально рабочем» варианте. Цель — запуск виртуальных машин с SEV-SNP, то есть с аппаратным шифрованием памяти и изоляцией гостевых систем. Для Confidential Computing это ключевой момент.

К слову, AMD уже не первый раз делает шаги навстречу открытости: ранее я писал о том, как компания готовит архитектуру Zen 6 с расчётом на новые сценарии безопасности и серверного применения.

Почему это важно для рынка

Проблема закрытых прошивок давно известна всем, кто работает с серверами и облачной инфраструктурой. BIOS, AGESA и микрокод — это «чёрный ящик», который невозможно полноценно проверить, а значит и доверие к таким системам всегда ограничено.

OpenSIL меняет саму модель доверия. Если инициализация процессора и ранние этапы загрузки становятся открытыми, их можно аудитить, адаптировать под свои требования и использовать в средах с повышенными требованиями к безопасности — от государственных дата-центров до суверенных облаков.

На практике это логичное продолжение курса AMD на усиление серверного направления. Не случайно параллельно компания активно развивает линейку EPYC нового поколения — подробнее об этом я разбирал в материале про серверные процессоры EPYC на Zen 6.

Сама 3mdeb планирует в течение года отправить поддержку этой серверной платы в основной репозиторий Coreboot, а также довести OpenBMC до рабочего состояния. Отдельно упоминается работа над SEV-TIO — новым механизмом защиты, который появится в EPYC Turin.

До массового внедрения openSIL ещё далеко, но направление уже задано. AMD фактически признаёт: будущее Confidential Computing невозможно без большей прозрачности прошивок.

Источник: Phoronix