Новый банковский троян TCLBanker распространяется через WhatsApp и Outlook

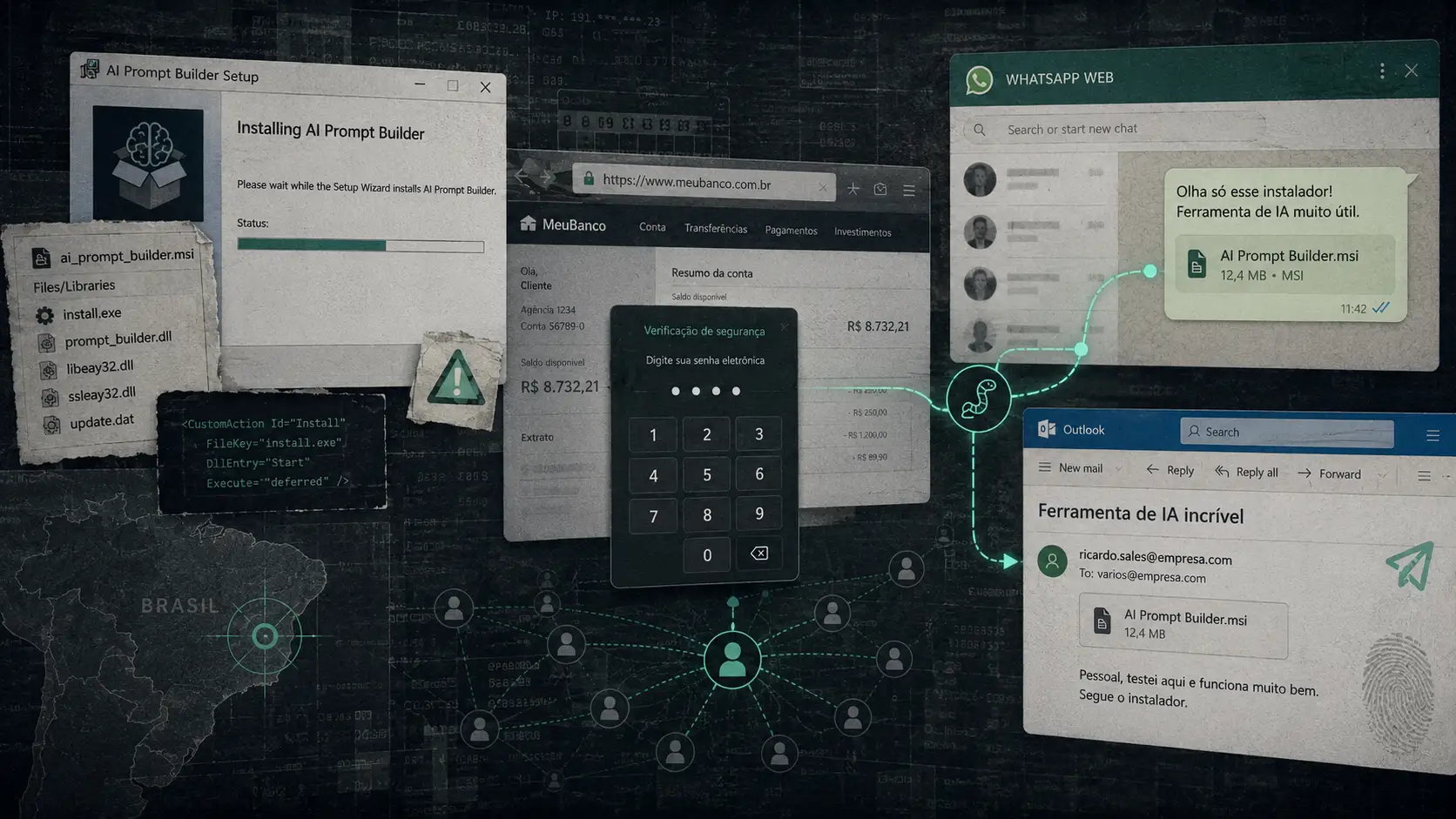

Исследователи Elastic Security Labs обнаружили новый банковский троян TCLBanker, который заражает системы через троянизированный MSI-инсталлятор Logitech AI Prompt Builder и нацелен на 59 банковских, финтех- и криптовалютных платформ.

TCLBanker связывают с Maverick и Sorvepotel

По оценке Elastic, TCLBanker является серьёзной эволюцией старого семейства банковской малвари Maverick / Sorvepotel. Сейчас активность трояна в основном сфокусирована на Бразилии: он проверяет часовой пояс, раскладку клавиатуры и локаль системы.

При этом исследователи считают риск расширения атак реальным. У LATAM-банковских троянов уже был похожий сценарий: например, Grandoreiro ранее расширял географию атак за пределы первоначального региона.

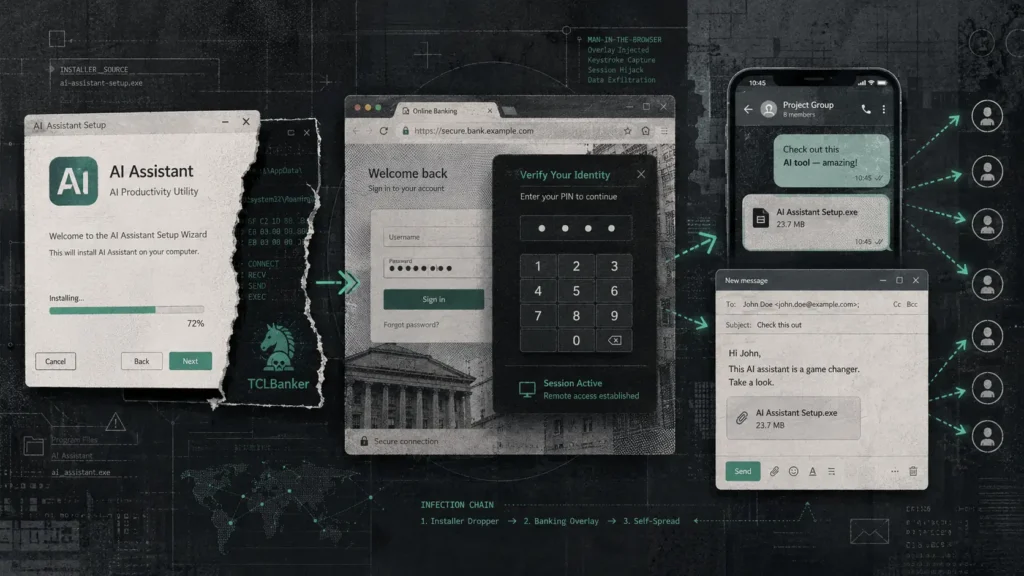

Как работает заражение

TCLBanker запускается в контексте легитимного приложения Logitech через DLL side-loading. Такой подход помогает вредоносу выглядеть менее подозрительно для защитных решений на заражённой системе.

Малварь также серьёзно защищена от анализа. Она использует environment-dependent payload decryption: полезная нагрузка расшифровывается только при подходящих условиях и может не сработать в песочницах или средах исследователей.

Дополнительно TCLBanker запускает постоянный watchdog thread, который ищет инструменты анализа и отладки, включая x64dbg, IDA, dnSpy, Frida, ProcessHacker, Ghidra и de4dot.

Троян следит за браузером каждую секунду

Банковский модуль TCLBanker каждую секунду мониторит адресную строку браузера через Windows UI Automation APIs. Когда пользователь открывает сайт одной из 59 целевых платформ, троян устанавливает WebSocket-сессию с C2-сервером, передаёт данные о жертве и системе, после чего запускает удалённое управление.

Во время активной сессии вредонос завершает процесс Task Manager, чтобы скрыть происходящее и не дать пользователю быстро вмешаться.

Для кражи данных TCLBanker использует WPF-based overlay system. Она может показывать фальшивые окна для ввода логина и пароля, PIN-клавиатуры, формы сбора номера телефона, экраны ожидания «поддержки банка», поддельные окна Windows Update и фейковые индикаторы прогресса.

Отдельно используются cutout overlays — наложения, которые остаются поверх настоящих приложений и показывают пользователю только выбранные части интерфейса, скрывая остальные элементы.

Как TCLBanker распространяется через WhatsApp и Outlook

Модуль WhatsApp ищет в профилях Chromium данные WhatsApp Web IndexedDB. Затем вредонос запускает скрытый экземпляр Chromium, захватывает сессию WhatsApp Web, собирает контакты, фильтрует бразильские номера и отправляет им сообщения со ссылками на платформы распространения TCLBanker.

Модуль Outlook работает через COM automation. Он запускает Microsoft Outlook, собирает контакты и адреса отправителей, а затем рассылает фишинговые письма через почтовый аккаунт жертвы.

TCLBanker опасен не только как банковский троян, но и как инструмент автономного распространения. Он объединяет кражу финансовых данных, удалённое управление, overlay-атаки и рассылку через доверенные аккаунты жертвы.

Elastic отмечает, что сам загрузчик не выглядит по-настоящему advanced, хотя и содержит много функций. При этом кодовые артефакты указывают, что при разработке мог использоваться AI. Для рынка киберпреступности это важный сигнал: возможности, которые раньше встречались в более сложных инструментах, становятся доступнее менее квалифицированным операторам.

Источник: BleepingComputer