JobStealer маскируется под видеособеседования и крадет данные с ПК

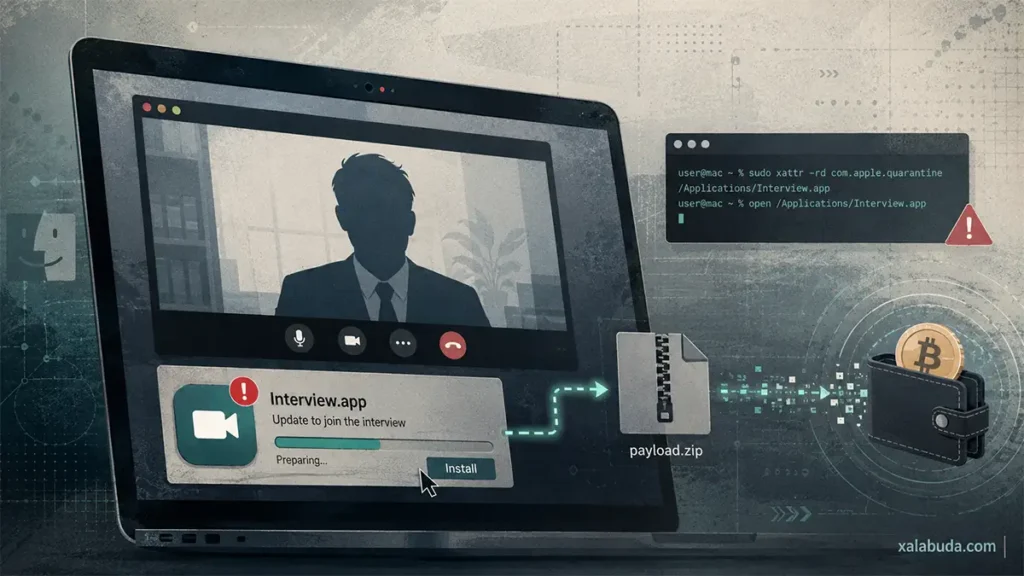

На таком сайте пользователю предлагают скачать приложение для интервью. В некоторых случаях мошенники усиливают доверие к схеме с помощью привязанных аккаунтов в соцсетях, а также подделывают известные сервисы, включая Webex. По сути, это не просто очередная рассылка с вредоносным файлом, а более аккуратно собранная атака социальной инженерии.

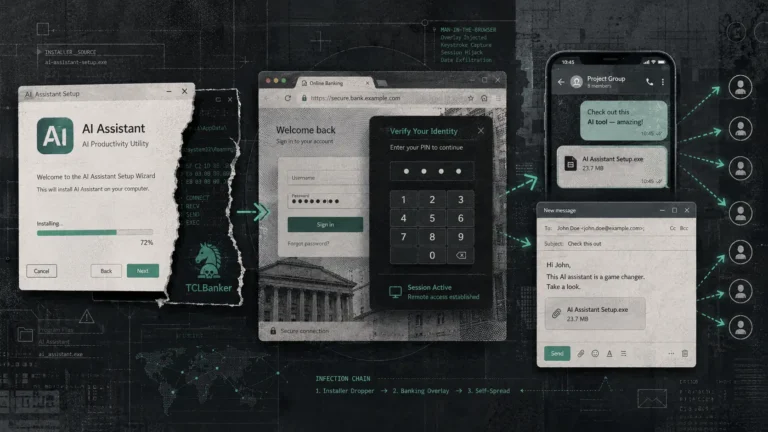

Главная опасность JobStealer в том, что он нацелен не только на сам факт заражения устройства, а на быстрый сбор ценных данных. Троян получает сведения о системе, расширениях браузера, паролях, заметках и другой информации, после чего упаковывает данные в ZIP-архив и отправляет их на сервер злоумышленников.

Отдельный акцент сделан на криптовалюте: основная цель вредоноса — кража криптовалютных кошельков. Это делает атаку особенно опасной для пользователей, которые хранят доступы к кошелькам в браузере, заметках или расширениях. Похожая логика уже встречалась в других схемах кражи данных, включая атаки, где мошенники маскировались под деловое сотрудничество и пытались получить доступ к аккаунтам, о чем мы писали в материале о том, как мошенники крадут данные под видом сотрудничества.

Сейчас известны версии JobStealer для Windows и macOS. Также существуют сборки для iOS, Android и Linux, но Dr.Web пока не фиксировал их распространение на этих платформах. Сам факт наличия таких версий указывает, что авторы вредоноса могут расширить кампанию в будущем.

На macOS схема выглядит особенно тревожно: фейковый сайт может просить пользователя запустить файл через терминал или использовать образ диска, который запускает терминал автоматически. Для обычного собеседования такое поведение приложения выглядит крайне подозрительно и должно быть немедленным сигналом остановиться.

Dr.Web утверждает, что его антивирус способен обнаружить и удалить JobStealer. Но в подобных атаках ключевую роль играет не только защита на устройстве, а внимательность пользователя: если «работодатель» требует установить неизвестное приложение, присылает странный сайт для видеозвонка или просит выполнить нестандартные действия на компьютере, это уже повод перепроверить компанию и контакт.

Тренд становится шире: злоумышленники все чаще используют поддельные вакансии, фейковые корпоративные профили и видеозвонки, чтобы обойти недоверие к обычным вредоносным письмам. Ранее исследователи уже фиксировали более сложные атаки, где применялись deepfake-версии руководителей компаний в фальшивых Zoom-звонках, а жертв убеждали скачать «программу для устранения неполадок», которая на деле оказывалась вирусом.

Для пользователей Windows и macOS эта история важна тем, что атака бьет по моменту, когда человек обычно настроен доверять собеседнику: поиску работы и интервью. На фоне роста подобных схем стоит осторожнее относиться к любым приложениям для видеособеседований, особенно если ссылка пришла от неизвестного рекрутера, а сайт лишь имитирует известный сервис. Схожие угрозы регулярно появляются и на мобильных платформах: например, ранее мы разбирали Android-вирус Perseus, который крал данные из заметок.

Проверка должна быть простой: сверить домен сервиса, найти компанию отдельно через поиск, не устанавливать неизвестное ПО ради одного звонка и не вводить команды в терминале по просьбе сайта. Если видеоконференция действительно нужна, работодатель обычно использует узнаваемые сервисы и не требует обходных действий для запуска приложения.

На фоне таких атак полезно пересмотреть и базовые привычки безопасности: не хранить пароли и seed-фразы в заметках, разделять рабочие и личные браузерные профили, использовать менеджер паролей и регулярно проверять расширения. Чем меньше чувствительных данных лежит в открытом виде на устройстве, тем меньше ущерб от подобных троянов.

Источник: PC Gamer